O Conficker, também conhecido por Downadup ou Kido, fez um grande estrago em várias empresas de janeiro a abril, depois foi esquecido.

Mas ele continua firme e forte infectando micros sem Windows atualizado pelo mundo inteiro. Só no Brasil, um dos principais focos do vírus, mais de 1 milhão de micros está infectado por ele.

No mundo todo são cerca de 4,6 milhões de micros infectados. Estes micros infectados funcionam como escravos obedecendo a um mestre. Quem controla estes micros aluga-os, principalmente, para enviar emails de propaganda (spam) para milhões e milhões de pessoas.

Como se proteger?

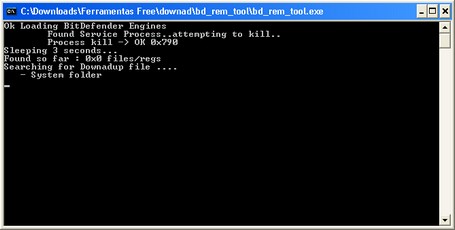

Leia a matéria Tudo sobre o vírus Downad (Downadup, Conficker, Kido).

E instale um anti-vírus: Opções de Anti-vírus gratuitos

No site http://www.confickerworkinggroup.org/wiki/ existe um teste rápido e fácil para você descobrir se o seu micro está infectado.

Como não existe versão em português tomei a liberdade de reproduzi-lo e traduzi-lo a seguir:

Conficker – Teste Visual

Veja esta tabela

|

||

|

|

|

Como interpretar a tabela:

| Se você ver isso: | Significa que provavelmente: |

|

= Está normal/não infectado pelo Conficker ou você usa um proxy |

|---|---|

|

= Está infectado pelo Conficker (variação C ou mais nova) |

|

= Está infectado pelo Conficker (variação A ou B) |

|

= Se browser está configurado para não enviar imagens? |

| Any other combination | = Sua conexão com a internet está com problemas? |

Explicação:

| Conficker (Downadup, Kido) é conhecido por bloquear o acesso a mais de 100 sites de anti-vírus e segurança.

Se você não consegue carregar as imagens da primeira linha (provenientes de sites de segurança), mas consegue carregar as imagens da segunda linha (provenientes de sites de sistemas operacionas) então seus Windows pode estar infectado pelo Conficker (ou por algum outro vírus). Se você consegue ver todas as seis imagens, ou você não está infectado ou pode estar usando um proxy que mascara o teste. |

F-Secure and the F-Secure Logo are trademarks of F-Secure Corporation.

SecureWorks and the SecureWorks Logo are registered trademarks of SecureWorks Inc.

Trend Micro and the T-Ball logo are trademarks or registered trademarks of Trend Micro Inc.